网络安全公司 Volexity 报告称,DeepData 恶意软件框架被发现利用 Windows 版 Fortinet VPN 客户端中的0day漏洞窃取凭证。

DeepData 是一个依赖多个插件的监控框架,它针对存储在浏览器、通信应用程序和密码管理器中的敏感信息,并可以使用系统的麦克风录制音频。

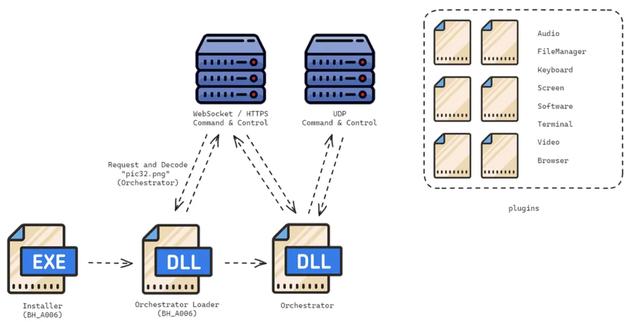

DEEPDATA的加载器、核心和插件的架构

执行链

据黑莓称,DeepData 和LightSpy iOS 恶意软件均被高级持续性威胁 (APT) 组织 APT41 用于监视东南亚目标。

周五,Volexity 透露,DeepData 被发现利用0day漏洞攻击 Fortinet 的 Windows VPN 客户端,从进程内存中提取用户名、密码和其他信息。

该网络安全公司表示,该漏洞于 7 月份报告给 Fortinet,当时已确认会影响当时最新版本的 Fortinet VPN。该漏洞没有 CVE 标识符,且似乎仍未得到修补。

SecurityWeek已通过电子邮件向 Fortinet 索要有关此事的声明,并将在收到回复后立即更新本文。

Volexity 还指出,DeepData 框架是由 BrazenBamboo APT开发的,该组织还创建了 LightSpy 和 DeepPost 后利用数据泄露工具。

该网络安全公司发现 DeepData 和 LightSpy 之间存在相似之处,包括插件文件和函数名称、共享程序数据库开发路径、某些 JSON 文件的共享格式、类似的插件代码执行缺陷以及基础设施重叠。

“Volexity 认为 BrazenBamboo 是这些恶意软件系列的开发者,但不一定是使用这些恶意软件的运营商之一(可能有很多)。Volexity 还发现了 LightSpy 的新 Windows 变体,在撰写本文时尚未记录在案。”Volexity 表示。

该网络安全公司还提请注意 LightSpy 恶意软件的 Windows 变体,该变体与已知的 iOS、Android 和 macOS 变体一起用于攻击,并指出Lookout 去年详细介绍的DragonEgg Android 间谍软件实际上就是 LightSpy。

该间谍软件的 Windows 变体与其他记录的版本具有不同的架构,由内存中的 shellcode 执行,使用 WebSocket 和 HTTPS 进行通信,并由编排器和插件组成。

该恶意软件的大部分代码都在内存中执行,所观察到的插件具有与之前与 LightSpy 相同的数据收集和用户监视功能。

Volexity 发现了大约 30 个托管 DeepData 和 LightSpy 的命令和控制 (C&C) 服务器,以及 BrazenBamboo 用于托管与这些恶意软件家族无直接关联的其他工具和应用程序的其他基础设施。

“Volexity 的分析表明,BrazenBamboo 是一个资源丰富的APT组织,拥有多平台能力,并且能够长期运营。其能力的广度和成熟度表明其开发功能强大,运营需求推动了开发产出。”该网络安全公司指出。

技术报告:

https://blogs.blackberry.com/en/2024/04/lightspy-returns-renewed-espionage-campaign-targets-southern-asia-possibly-india

https://www.volexity.com/blog/2024/11/15/brazenbamboo-weaponizes-forticlient-vulnerability-to-steal-vpn-credentials-via-deepdata/

https://www.threatfabric.com/blogs/lightspy-implant-for-ios

https://www.lookout.com/threat-intelligence/article/wyrmspy-dragonegg-surveillanceware-apt41

新闻链接:

https://www.securityweek.com/fortinet-vpn-zero-day-exploited-in-malware-attacks-remains-unpatched-report/