对于路由器来说,这是很多家庭的第一道网络门户,因此也就有人在问“如何确保路由器配置的安全性和可靠性?”了。

还是之前的常提到的观点——您又不是摄影家陈老师,那么注重安全性做个啥啊?在iN看来很多人所谓的注重网络安全和关注个人隐私其实都是病态的喊口号,但真正要保护的内容并没有太多。

但是既然有人提,咱们就来简单说说。

首先,要知道的一点是即便是老破小小区接入宽带运营商免费赠送的路由器也是安全的,而且那种安全度是超乎大家的想象的。这就源于最近十多年来运营商的宽带路由器(宽带终端)的招标活动中的规定了,毕竟从运营商的角度来讲一个城市中部署几百万台小路由如果安全性上炸雷运营商也是承受不住的。在各种招标文件中,路由器的安全性都有很明确且详细的规定。

别小看这个小盒子,安全性强着呢。相反,很多自己做软路由的玩家,他们的路由器的安全性还就真比不了运营商免费送的小盒子。原因也很简单,根据设备招标的各种规定,运营商的宽带路由器仅仅开放了诸如互联网连接、互联网视频组播等几个小功能,本身也是经过重度测试的固件,漏洞也就比开放式的系统要少很多了。

但这个规定基本上只确定了你的路由器不容易被入侵,以及你的路由器并不能成为入侵你的内部网络的跳板。也就仅此而已了。

你家的网络路由器本身的安全性保障基于运营商的策略,但唯一的一个问题点在于,大部分运营商路由器往往会采用TR-609管理。你的用户名、密码,内部的配置信息实际上在运营商的管理界面中是透明的。所以这里就有一个重要的雷点了。

这件事之前和大家说过:

找联通的一个师傅帮忙调试下网络,弄完了之后电视看不了了,后来要个超管密码自己调吧,于是师傅就给我发了个他们管理系统的截图:

在截图里面

红箭头的位置赫然就是我家设置在联通宽带路由器上的密码。由于这个密码是常用密码,iN当时就改了几百个注册账户,把这个密码废弃掉了。

所以理论上来说你家的宽带路由器如果有开着方便运营商进行维护的tr-069协议,那么至少你的路由器密码从理论上是不安全的。

难道我们不应该相信运营商吗?这里就涉及到了一个基本概念“零信任”,零信任是一个最近几年在安全领域兴起的一个厂商概念,当然了,厂商概念永远是为了卖产品的。“零信任”是一种用于保护组织的安全模型,它的理念是默认不信任任何人员或设备,即使人员或设备已经位于组织的网络内也是如此。

普通用户可以从中借鉴到的则是——不要去相信任何人和任何设备。毕竟安全事件的发生往往来自于你过于相信你本不应该相信的人或事。大多信息数安全受害者往往都会有那么一个固定模板——当初不相信某某某就好了……,例如:

陈老师:当初不相信修笔记本的就好了……

NSA:当初不相信员工就好了……

某辽宁夫妇:当初不相信某度网盘就好了……

某连锁店:当初不相信试衣服的顾客就好了……

……

这个道理大家在谈论“安全”的时候首先要明白一下——没什么是可信的。

因此,在iN的经验中往往是拿到了宽带运营商的设备后第一时间联系你的安装师傅要到超管密码,登录到路由器的第一件事就是关闭掉tr-069的相关功能:

关掉之后,运营商将不能对你的光猫路由器进行任何管理相关的操作,也会通过TR-069向你的路由器下发任何配置信息。在宽带运营的界面上会看到你的网络账户tr-069失败,但不会影响你的任何上网功能。

其次要做的事情就是检查一下你的宽带路由器有没有开启远端管理功能,也就是通过WAN口利用用户名密码登录到路由器上的设置。不过这个选项在默认的情况下大多是关闭的,iN手头早就没有宽带光猫了,所以……大家自行找一下吧。

按照iN的设定来说实际上是禁用所有外网接入的。例如:

这就是家里的路由器的第一个设置项目了,第三行所表述的内容是路由器接收到局域网之外的(!LAN)连接都直接抛弃。

这就是一个最简单的防火墙规则,可以禁止掉所有从外界发起的连接。会不会对局域网内上网有影响呢?丝毫不会,根据网络的规则所有的网络连接首先是需要从局域网内部发起,然后才可以被外部所响应。如果不是从局域网内部发起的网络连接,也就都可以视为不合法的连接。

抛弃(Drop)则是不做任何反应既不告诉对方收到信息也不告诉对方拒绝了信息,例如一个ping包过来,路由器不做任何响应就和ping一个空地址一样了,这样的效果大家可以自己去品一下。

一般的情况下做到这一点,路由器就可以算做100%的安全了。原因就是对外路由器就是一个“黑洞设备”,是完全不可察觉的。但伟大的革命导师列宁曾经说过“堡垒往往最先从内部攻破”,这句话对于网络安全一样的重要。如果没有一个很好的网络使用习惯,你的路由器设置得再坚固也不能代表你的网络是安全的。这一点从很多人的使用习惯来看家庭网络其实特别的不安全。

第一个重要的危害就是很多人在下载来路不明的软件:

这是前阵子iN的同学在笔记本上安装帝国时代,被系统内置的杀毒软件发现木马病毒的屏幕照片。

盗版软件本身就是一个黑产,并不会有多少“好心人”免费无偿的破解软件给大家用,目前大部分盗版软件中都夹带“私货”。而且很多的盗版软件在安装的时候往往有那么个要求要求用户关闭杀毒软件。这其实就是此地无银三百两的意思了。按照官方数据统计,我国的个人电脑病毒感染率达到了86.72%,有一半以上的电脑在带有病毒和木马等恶意软件的状态下运行。这其实就是我们所面临的现状。

在大部分情况下,Windows所内置的杀毒软件实际上是可以拦截和识别大部分病毒或者恶意软件的。作为用户来说,你只要将这个windows本来内置的功能打开就可以了。

不过很多数码博主为了吸引眼球搞出来一系列的“关闭Windows这几项功能”的视频就广泛传播了,其中就包括着Windows的杀毒软件和更新功能。一些数码小白们就会听从这些博主所公布的加速“偏方”,导致自己的电脑系统在病毒环境下裸奔。这才是真正不安全的危险因素。

一般的来说,Windows等操作系统内置的防护功能可以抵挡大多数的恶意攻击,同时,大家的移动设备,例如android手机如果能做到在应用商店里面下载软件而不通过来路不明的渠道获得APP也可以防范大多数的恶意软件,这些都是安全所必然要做的规范。

但对于一些新的,不可知的恶意软件很多人就无法进行有效防范了。例如A想窃取B的情报,专门为B写了一个恶意程序,去收集B的电脑内的信息。别笑,这种事是不停发生的,iN自己也做过……这种专门写的恶意程序一般不在各种安全软件的特征库里面,杀毒软件也就无法进行识别和防护了。

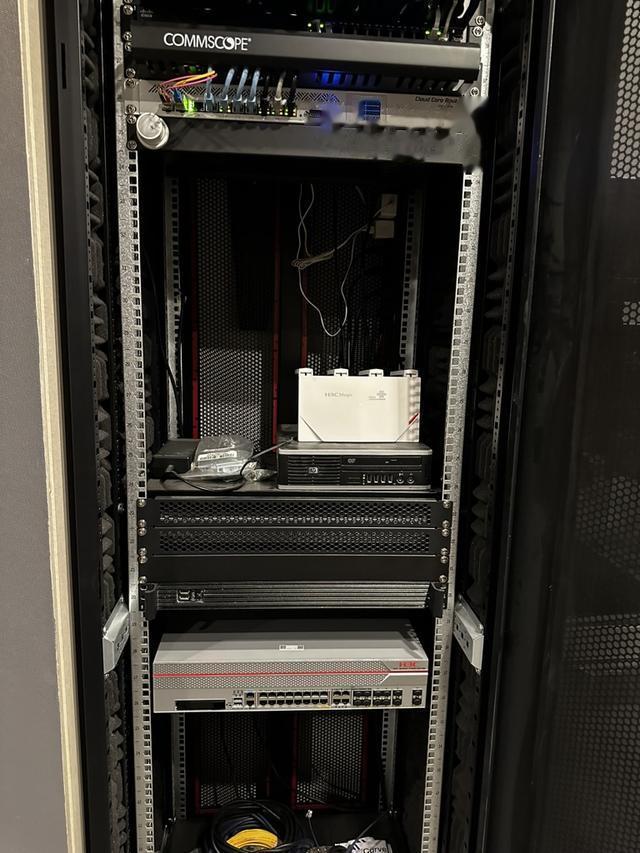

这时候你就需要安装真正的防火墙了。iN自己现在在用的是H3C的SecPath F1000防火墙。

这其实是一个下一代防火墙(NGFW),除了具有传统防火墙包过滤和检测的功能外,还可以配合堡垒机沙箱进行应用层威胁的防护功能。关注的就不仅仅是应用的网络连接特征而是应用的行为特征了。

所以说,除去了所谓的路由器安全之外,还得看用户习惯和基础的防护措施是否都可以达到相应的安全等级。安全咱们就暂且说到这里。

对于可靠性的问题,其实还是之前给大家讲的,专有设备多做巡检,专业的设备一般的情况下都可以在面板上读取出运行状态。要想稳定可靠,就需要定期多多巡查一下,将不稳定的因素扼杀在摇篮里。

对于家用设备来说,通常不会有巡检的支持,做到三点:

第一、电源接口要可靠,别出现松动的电源线,在长时间运行的设备上电源的稳定性十分重要。

第二、散热要做好,很多人将家用的小路由见缝插针的塞在家里的角落里面,这时候就会影响到设备的散热,导致一定时间运行后有热稳定问题。散热在家用路由器上也是相当重要的一个考量

第三、定期重启。家用设备本身并不是设计来高负荷长时间运行的,定期重启下设备有助于让家用设备运行的更加流畅。